Al utilizar un ordenador, móvil o cualquier dispositivo conectado a la red, son muchas las amenazas que nos podemos encontrar. Hay muchos tipos de virus, troyanos y malware en general. Lógicamente no todos actúan igual y es importante conocer hasta qué punto pueden dañar el funcionamiento de un equipo, robar datos o infectar otros dispositivos en la red. En este artículo vamos a hablar de los troyanos de puerta trasera o backdoor. Veremos cómo funcionan y qué hacer para evitarlos.

Cómo funciona un troyano de puerta trasera

Podemos decir que hay diferentes métodos para atacar un equipo informático. Puede ocurrir que nos encontremos con un virus que haga que el sistema funcione mal, un keylogger que recopile todas las contraseñas, un ransomware que cifre los archivos… En el caso de un troyano de puerta trasera lo que va a permitir al atacante es tener un control total sobre ese equipo, de forma remota.

Si somos víctimas de un backoor, el pirata informático detrás de esa amenaza muy probablemente va a tener acceso a nuestro sistema infectado. Básicamente lo que hace con este troyano es crear una puerta trasera, indetectable de primeras por la víctima, que va a otorgarle acceso.

Hay que indicar que no todos los troyanos son iguales. Podemos ver, por ejemplo, los troyanos exploit, que se aprovechan de vulnerabilidades en los sistemas o aplicaciones, o también os rootkit, que ocultan determinadas acciones en el sistema y así los antivirus no los detectan. Los troyanos backdoor son otro más de los diferentes tipos. ¿Qué podría hacer un atacante si ha infectado nuestro ordenador con un troyano de puerta trasera? Lo principal a tener en cuenta es que va a tener el control total en la mayoría de casos. Esto significa que va a poder ejecutar comandos, enviar o recibir archivos, leer información, borrar datos… Si quiere podría apagar el equipo en cualquier momento o abrir programas a su antojo.

Uno de los problemas principales es que este tipo de amenazas suele ser muy sigilosa. Es decir, podemos tener el equipo infectado y no darnos cuenta hasta pasado un tiempo. Puede que un atacante esté leyendo todos los mensajes que enviamos o tenga acceso a las carpetas durante semanas, pero no lo sepamos.

Señales que indican que tenemos troyanos

Entonces, ¿cómo sé si estoy infectado? Aunque sea un tipo de amenaza que no siempre va a mostrarnos alguna evidencia rápida, sí que podemos tener en cuenta algunas cosas que nos ayudan a comprender que somos víctimas de un troyano de puerta trasera o similar.

Lo primero lógicamente es ver que el equipo funciona mal. Por ejemplo vemos que al abrir programas va muy lento, cuando abrimos páginas web tardan en cargar más de lo normal, el sistema tarda mucho en encenderse o apagarse, etc. También podríamos detectarlo si han desaparecido programas o han dejado de funcionar correctamente. Incluso esto puede afectar al propio antivirus. Tal vez el atacante, para tener un acceso total sin restricciones, haya desactivado Windows Defender o cualquier programa que tengamos para estar protegidos.

Otro indicador claro es cuando vemos el consumo de Internet en tiempo real, algo que podemos ver fácilmente en Windows si entramos en el Administrador de tareas, vamos a Rendimiento y allí pinchamos en Internet. Nos mostrará el consumo de datos en ese momento. Si vemos que hay picos extraños, un consumo excesivo cuando realmente no estamos haciendo nada, puede ser una señal. Algo similar ocurre con la actividad del disco duro. También lo podemos analizar si vamos al Administrador de tareas, Rendimiento y esta vez vemos el apartado de Disco duro. Allí podremos ver el tiempo de actividad y la gráfica. Si detectamos algo raro, puede ser que un intruso nos haya colado un troyano de puerta trasera y esté usando el sistema.

Qué hacer para evitar ataques backdoor

Después de ver en qué consiste un troyano de puerta trasera y cómo podemos detectar si somos víctimas, vamos a ver también qué hacer para protegernos. Vamos a dar una serie de consejos interesantes para aumentar la seguridad de nuestros equipos.

Tener los equipos siempre actualizados

Lo primero que debes hacer para evitar los troyanos de puerta trasera es tener siempre los dispositivos actualizados. Esto es muy importante, ya que a veces aparecen fallos y los piratas informáticos se aprovechan de ellos para colar malware y controlar los equipos.

No solo hay que actualizar lo que es el sistema operativo, como por ejemplo Windows, sino también los programas que utilizamos y los drivers de los dispositivos. Es importante, entre otras cosas, actualizar el controlador de la tarjeta de red. Esto ayudará no solo a que no haya problemas de seguridad, sino también a que el rendimiento sea óptimo.

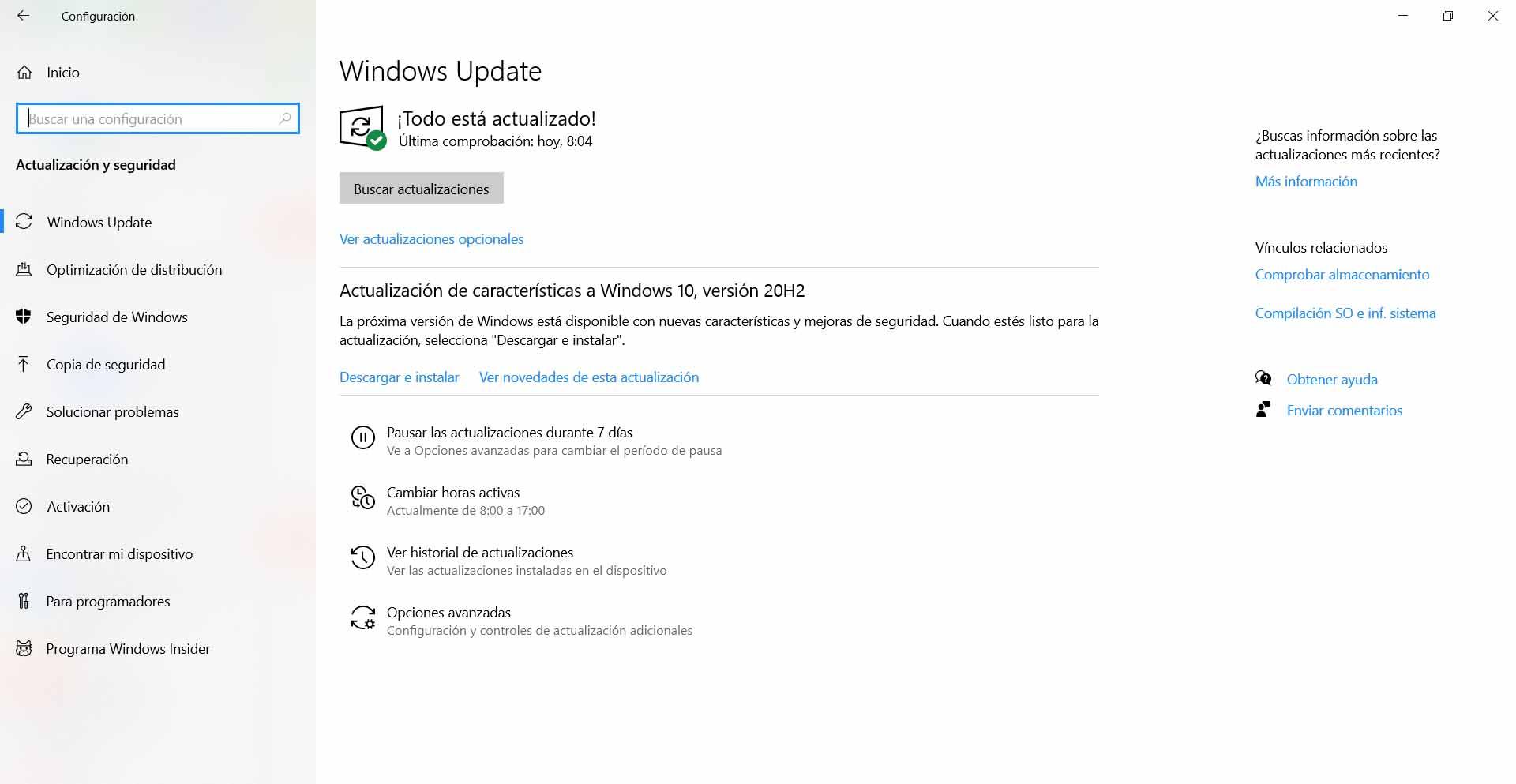

Para actualizar Windows debemos ir a Inicio, entramos en Configuración, Actualización y seguridad y allí automáticamente nos mostrará la última versión disponible. Si hubiera algo pendiente de actualizar lo podremos ejecutar.

Usar programas de seguridad

Por supuesto son muy importantes los programas de seguridad. Por ejemplo antivirus como Windows Defender, Bitdefender, Avast… Estas herramientas son muy útiles para evitar la entrada de amenazas como son los troyanos de puerta trasera, pero también para detectar malware que ya esté en el equipo.

Siempre que sospeches que pueda haber algún virus o similar en tu equipo, es muy importante ejecutar el antivirus y que analice por completo todas las carpetas y archivos. Esto ayudará a evitar que se produzcan ataques informáticos.

Revisar el sistema periódicamente

Aunque tengamos todo actualizado y usemos buenos programas de seguridad, siempre se puede escapar algo. Por ello es también fundamental revisar de vez en cuando el sistema. ¿Cómo podemos hacerlo? Por ejemplo viendo los programas instalados y comprobar que no haya algo raro, ver el consumo de datos de Internet, el uso del disco duro, etc.

Llevar a cabo una revisión periódica puede ayudar a detectar problemas a tiempo. Así eliminaremos un posible troyano backdoor antes de que pueda robar datos o comprometa más la seguridad.

Sentido común

Por otra parte, algo que no puede faltar es el sentido común. Debemos evitar cometer errores que puedan ayudar a los atacantes. En la mayoría de casos van a necesitar de que hagamos algo para colarnos un troyano de puerta trasera.

Por ejemplo podríamos mencionar un enlace falso que abramos por correo, descargar un archivo adjunto, hacer clic en alguna página insegura… Todo esto podría contener malware y servir como vía de entrada para los atacantes.

En definitiva, los troyanos de puerta trasera son una amenaza importante que puede permitir a un atacante entrar de forma remota a nuestro equipo. Podrían tener acceso a todos los archivos, leer los mensajes, instalar programas, apagar el dispositivo… Hemos visto qué podemos hacer para evitar ser víctima y estar protegidos.

El artículo Backdoor o troyano de puerta trasera: qué es y cómo evitarlo se publicó en RedesZone.

0 Commentaires